Kategorie: Nachrichten

The post appeared first on Deutschland-Kurier.

The post appeared first on Deutschland-Kurier.

Frankreich: Linksextremisten in den Rathäusern – droht ein Bürgerkrieg?

Teile Frankreichs befinden sich mittlerweile unter der politischen Kontrolle der extremen Linken. Bei den jüngsten Kommunalwahlen wurden mehrere Linksradikale zu Bürgermeistern gewählt, die für Kontroversen sorgen. Es herrscht auch ein Klima der Gewalt.

Frankreich hat kürzlich Kommunalwahlen abgehalten. Einige lokale Wahlergebnisse sorgen mittlerweile für Aufregung, wie ein Bericht von European Conservative aufzeigt. In mehreren Städten, in denen Kandidaten von La France Insoumise (LFI) Rathäuser eroberten, entluden sich Szenen, die eher an territoriale Machtübernahmen erinnern als an einen zivilisierten Machtwechsel. Beleidigungen, Drohungen, Handgemenge – und mittendrin gewählte Vertreter, die nur noch unter Polizeischutz das Gebäude verlassen konnten. Das ist das “neue Frankreich”, das LFI-Chef Jean-Luc Mélenchon so gerne ausruft.

Dabei ist der angebliche Triumph der radikalen Linken bei näherem Hinsehen eher ein PR-Konstrukt als eine politische Zeitenwende. Zwar konnte die LFI einige symbolträchtige Städte gewinnen, doch von einer flächendeckenden Dominanz kann glücklicherweise noch lange keine Rede sein. Und trotzdem reicht offenbar schon die Einnahme einiger urbaner Brennpunkte, um eine politische Kultur zu etablieren, die weniger auf Konsens als auf Einschüchterung setzt.

Ein besonders aufschlussreiches Beispiel liefert Saint-Denis. Dort übernahm der aus Mali stammende Bally Bagayoko nach seinem Wahlsieg im ersten Durchgang die Kontrolle über eine Stadt mit mehr als 150.000 Einwohnern. Doch statt eines geordneten Übergangs dominieren Bilder von Chaos und aggressiver Stimmung. Die Szenen wirken nicht wie das Ende eines Wahlkampfs, sondern wie der Beginn einer Abrechnung.

Ähnliches spielte sich in Vaulx-en-Velin, Creil, Mantes-la-Jolie und Le Blanc-Mesnil ab. Unterlegene Bürgermeister wurden beschimpft, bedrängt und teilweise regelrecht hinausgedrängt. Die Sozialdemokratin Hélène Geoffroy musste nach ihrer Niederlage gegen Abdelkader Lahmar (LFI) Demütigungen über sich ergehen lassen. In Creil, wo der LFI-Kandidat Omar Yaqoob die Wahl gewann, berichtete Sophie Dhoury-Lehner (Sozialdemokratin, PS) von Drohungen, die nur durch das Eingreifen der Polizei eingedämmt werden konnten.

Das politische Klima in Frankreich avanciert zusehends zu einem Klima der Gewalt. Insbesondere die von Moslems und Afrikanern durchsetzte linksextremistische LFI und deren Umfeld erweisen sich dabei als treibende Kraft dieser Eskalationsspirale. Wie lange werden die Franzosen dieser schleichenden Machtübernahme noch tatenlos zusehen?

Blackout in Spanien: Untersuchungsbericht erhärtet Verdacht auf Kettenreaktion durch Wind und Solar

Der Blackout in Spanien und Portugal im April 2025 war der schwerste Stromausfall der letzten 20 Jahre in Europa. Ein jetzt vorliegender Untersuchungsbericht erhärtet den Verdacht, dass es zu einer Kettenreaktion im Netz durch Überspannung infolge von zu viel Solarstromeinspeisung und Windenergie gekommen ist.

Fast ein Jahr ist es her, dass auf der iberischen Halbinsel die Lichter ausgingen. Am 28. April 2025, einem Frühlingstag mit strahlend blauem Himmel, geriet zur Mittagszeit, als die Sonne am höchsten stand, das Stromsystem in ein Ungleichgewicht. Eine Überspannung im Netz schaltete mehrere Kraftwerke ab. Die Folge war eine Kettenreaktion, bei der in ganz Spanien und Portugal das Stromnetz kollabierte.

Der Verband europäischer Übertragungsnetzbetreiber „ENTSO-e“ hat dieser Tage seinen abschließenden Untersuchungsbericht zu dem Schock-Ereignis vorgelegt. Demnach kam es zunächst zu Störungen der Netzfrequenz. Anschließend knallten mehrere Überspannungssicherungen von Solar- und Windkraftanlagen durch. Die Folge war ein sprunghafter Spannungsanstieg im iberischen Verbundnetz. Die Ereignisse nahmen ihren dramatischen Lauf bis in die spanisch-französische Grenzregion.

The post Blackout in Spanien: Untersuchungsbericht erhärtet Verdacht auf Kettenreaktion durch Wind und Solar appeared first on Deutschland-Kurier.

UK Rosebank könnte im Herbst mit der Produktion beginnen, wenn Miliband zustimmt.

WUWT, Gastautor, From NOT A LOT OF PEOPLE KNOW THAT, Paul Homewood, 22.03.2026

Laut Angaben des Eigentümers könnte Großbritanniens größtes Ölfeld bereits im Herbst Millionen Barrel pro Tag fördern, falls Ed Miliband grünes Licht für die Pläne gibt.

Der Energieminister muss seine Zustimmung erteilen, damit die Produktion am Standort Rosebank beginnen kann. Dieser liegt vor der Küste der Shetlandinseln und ist der größte unerschlossene Standort in der Nordsee.

Der Eigentümer des Projekts, Ithaca Energy, gab am Mittwoch bekannt, dass man sich in der Endphase der Entwicklung hin zur ersten Produktion befinde – die Anlage soll bis zu 500 Millionen Barrel Öl und Gas fördern.

Das Gas aus Rosebank würde in Großbritannien verwendet und zu etwa 1 Prozent des nationalen Bedarfs beitragen.

Das Öl müsste jedoch in andere nordeuropäische Länder exportiert werden, da Großbritannien nicht mehr über die Raffineriekapazitäten verfügt, es zu verarbeiten.

Die Organisation Make UK forderte diese Woche Maßnahmen der Regierung und argumentierte, dass „historisch hohe industrielle Energiekosten bereits das Wachstum der britischen Fertigungsindustrie verhindern“.

… Die Gruppe forderte Herrn Miliband dringend auf, die Produktion in Rosebank zu genehmigen und die Arbeiten in Jackdaw, einem weiteren unerschlossenen Gasfeld in der Nordsee, zu erlauben. Beide Standorte verfügen über Lizenzen, warten aber noch auf die Genehmigung zum Bohrbeginn, die das Bestehen von Umweltprüfungen hinsichtlich der Emissionen voraussetzt.

Die ganze Geschichte gibt es hier.

https://wattsupwiththat.com/2026/03/21/rosebank-could-be-producing-by-autumn-if-miliband-says-yes/

Der Beitrag UK Rosebank könnte im Herbst mit der Produktion beginnen, wenn Miliband zustimmt. erschien zuerst auf EIKE – Europäisches Institut für Klima & Energie.

Wenn dich dein Staubsauber beschimpft – dann ist er von einem Hacker gekapert worden

Sie sitzen abends auf der Couch, und plötzlich fängt Ihr Staubsauger an, Sie und Ihre Familie aufs Übelste zu beschimpfen. Völlig irre? Nein, genau das passierte in etlichen Haushalten. Ein Sicherheits-Skandal erschüttert die Smart-Home-Welt.

Im Zentrum des Skandals steht der sündhaft teure Saugroboter “Ecovacs Deebot X2”. Eigentlich soll das Gerät brav den Boden wischen. Doch dabei blieb es nicht. Ein Anwalt aus Minnesota traute seinen Ohren nicht, als sein Roboter vor seiner gesamten Familie plötzlich rassistische und obszöne Tiraden abfeuerte. Der Mann griff zu seinem Handy, öffnete die App und sah, dass ein Hacker die Kontrolle übernommen hatte. Ein Krimineller steuerte das Gerät durchs Wohnzimmer, glotzte durch die eingebaute Kamera und beleidigte die Familie durch den eingebauten Lautsprecher.

Für den Hacker war es ein Leichtes, den einfachen PIN-Code zu knacken und so Zugriff auf das Gerät zu erhalten. Mehr noch: Er konnte auf die Server des Herstellers zugreifen, weil diese nicht ausreichend geschützt waren. Die dahinter steckenden Cloud-Systeme öffnen für solche Kriminelle eben auch Türen in beide Richtungen.

Das eigentliche Problem solcher Geräte liegt jedoch darin, dass diese zu rollenden Spionagegeräten werden. Kriminelle können damit nach Belieben Wohnungen ausspähen und sogar Gespräche belauschen. Für Einbrecher und Stalker sind solche “Smart-Home”-Geräte geradezu ein Traum. Kameras, Mikrofone, Lautsprecher, Sensoren… Was brauchen Kriminelle mehr, um sich ein umfassendes Bild zu machen?

Heute ist es der pöbelnde Staubsauger. Morgen ist es das gehackte “smarte” Türschloss, das Einbrechern die Tür öffnet, oder die Überwachungskamera im Schlafzimmer, deren Bilder plötzlich im Netz landen. Je mehr Geräte wir aus Bequemlichkeitsgründen vernetzen, desto wahrscheinlicher wird es auch, dass kriminelle Elemente Sicherheitslücken ausnutzen und sich in das Netzwerk einhacken.

Wurde auch Zeit: IOC verbietet Transgender-Athleten Teilnahme an Frauenwettbewerben bei Olympia

So geht Frauenschutz: Das Internationale Olympische Komitee IOC verbietet Transgender-Personen künftig die Teilnahme an Frauenwettbewerben. Damit endet die groteske Gender-Ära im internationalen Leistungssport. Rechte und sportliche Leistungen biologischer Frauen werden wieder geschützt.

Es ist eine Nachricht, die in diesen Tagen etwas unterging und wohl auch nicht so ganz dem Geschmack woker Mainstream-Medien entsprochen haben dürfte: Das Internationale Olympische Komitee gab am 26. März eine historische Erklärung zur Zukunft des Spitzensports der Frauen ab und kündigte offiziell die Einführung einer neuen Richtlinie an, die biologische Frauen in ihrer olympischen Laufbahn schützen soll.

Die entsprechenden Leitlinien richten sich an internationale Sportorganisationen. Fortan sind zur Teilnahme an Frauenwettbewerben, einschließlich Einzel- und Mannschaftssportarten, nur noch Frauen zugelassen, die ihr Geschlecht durch einen Gentest, den sogenannten SRY-Test, bestätigt haben. Dieser Test zum Nachweis männlicher Chromosomen gilt heute als die genaueste und am wenigsten invasive Methode.

Die aus Simbabwe, dem früheren britischen Südrhodesien stammende (weiße) IOC-Präsidentin Kirsty Coventry wies darauf hin, dass schon der geringste Unterschied in den körperlichen Leistungswerten über den Ausgang eines olympischen Wettkampfs entscheiden könne. E wäre daher ungerecht, biologische Männer zu Wettkämpfen in der Frauenklasse zuzulassen.

The post Wurde auch Zeit: IOC verbietet Transgender-Athleten Teilnahme an Frauenwettbewerben bei Olympia appeared first on Deutschland-Kurier.

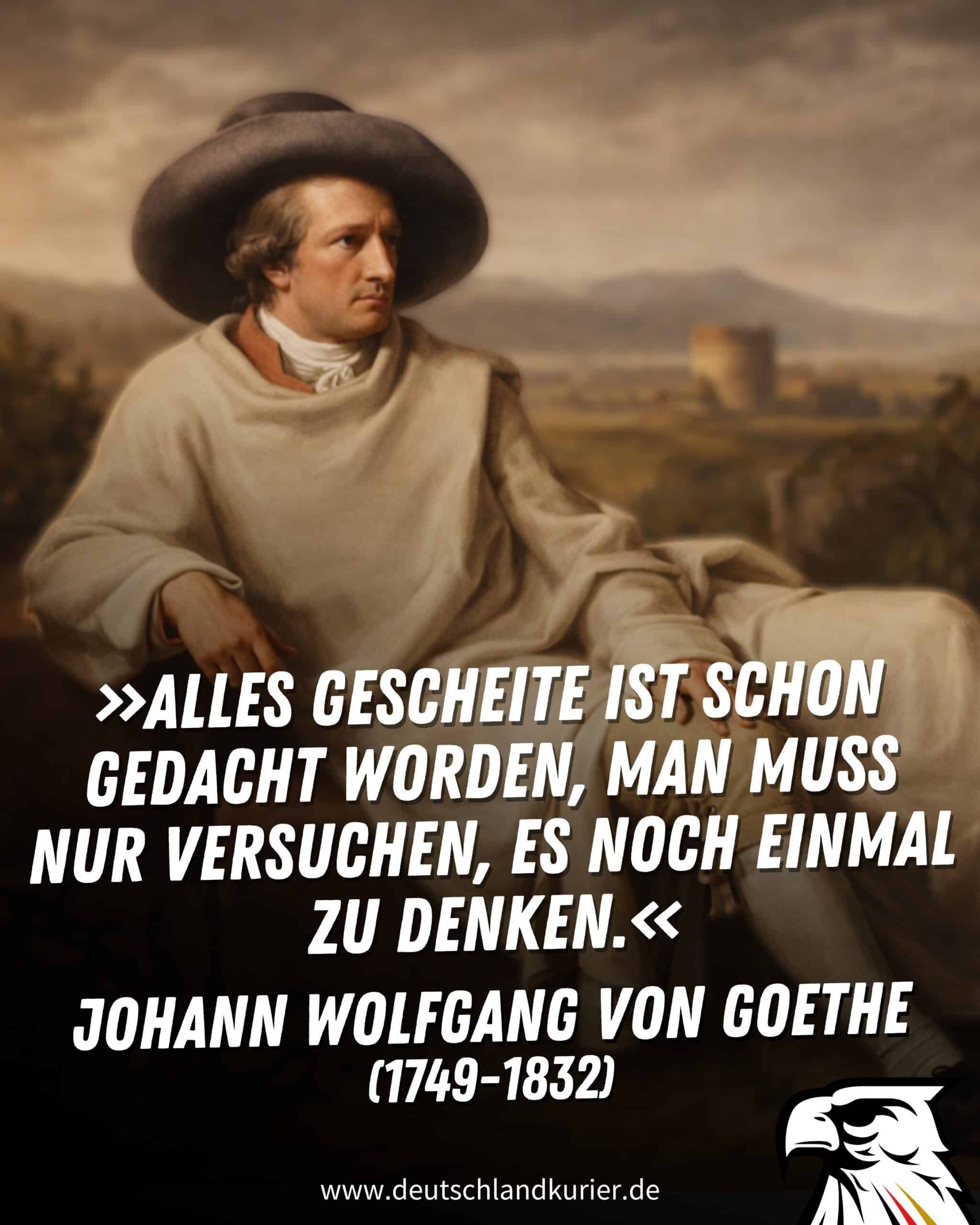

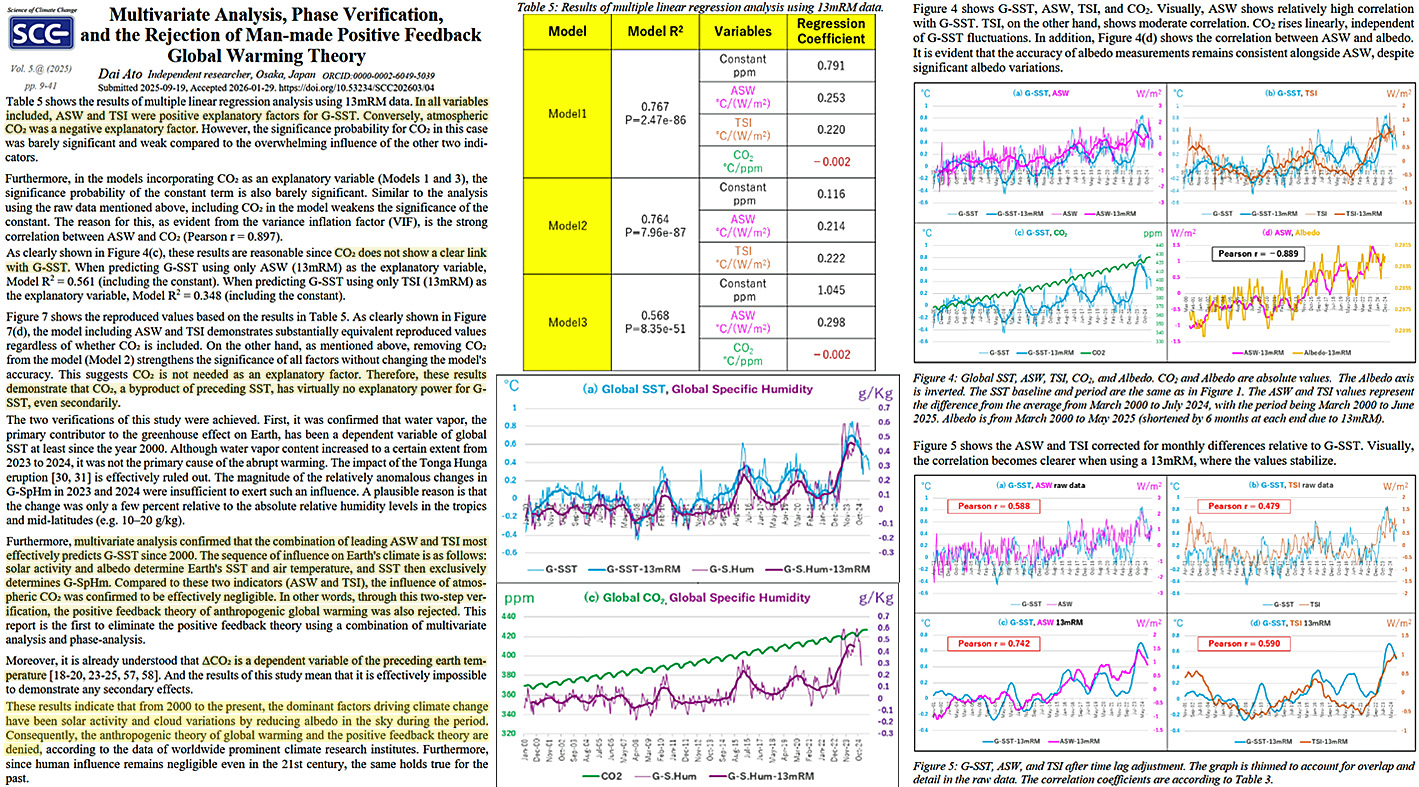

Eine weitere Studie zeigt: Die Sonne steuert das Klima – nicht der Mensch

Immer wieder zeigen Studien auf, dass das Kohlendioxid (CO2) in Sachen globales Klima nur eine untergeordnete Rolle spielt. So auch eine neue Arbeit des japanischen Forschers Dai Ato. Auch er belegt die steuernde Wirkung der Sonne auf die klimatischen Entwicklungen.

Das globale Klima ist ein sehr komplexes System mit unzähligen Variablen. Spurengase wie CO2 oder Methan mögen darin zwar eine gewisse Rolle spielen, doch andere Faktoren wie Wasserdampf (der Ausbruch des Hunga-Tonga war ein Paradebeispiel dafür), Wolkenbedeckung (Albedo) und die Sonneneinstrahlung allgemein sind viel bedeutender. Dies haben bereits mehrere Untersuchungen aufgezeigt.

Eine neue systematische Analyse des unabhängigen japanischen Forschers Dai Ato, veröffentlicht unter dem Titel “Multivariate Analysis, Phase Verification, and the Rejection of Man-made Positive Feedback Global Warming Theory” im Fachjournal Science of Climate Change, verdeutlicht, dass nicht das von den Klimafanatikern verteufelte Kohlendioxid die Temperaturen beeinflusst, sondern vielmehr ganz natürliche Faktoren wie die Sonneneinstrahlung auf unseren Planeten.

Genauer gesagt sind es die natürlichen Veränderungen der Wolkendecke (eben dieser Albedo-Effekt, die Rückstrahlung von Wärmeenergie ins All) und die Sonnenaktivität (TSI), die eine tragende Rolle spielen. Ato stützt sich dabei auf weltweit anerkannte Datensätze und weist in seiner Arbeit darauf hin, dass das CO2 jedenfalls nicht für die klimatischen Veränderungen seit dem Jahr 2000 verantwortlich sein kann.

Der Anstieg des CO2 ist nicht die Ursache für die Erwärmung der Ozeane, sondern lediglich ein Nebenprodukt! Erst wird es wärmer, dann steigt das CO2. Ato bringt es in seiner Arbeit schonungslos auf den Punkt: “Das CO2 wird als Erklärungsfaktor nicht benötigt.” Der Einfluss des Spurengases sei im Vergleich zur Sonne “praktisch bedeutungslos”.

Die Reihenfolge der Natur ist laut der Studie glasklar: Die Sonnenaktivität und die Wolken bestimmen die Temperatur der Erde und der Ozeane. Die Temperatur bestimmt dann alles Weitere. Ato schreibt dazu unmissverständlich: “Folglich werden die anthropogene [menschengemachte] Theorie der globalen Erwärmung und die Theorie der positiven Rückkopplung durch die Daten weltweit führender Klimaforschungsinstitute widerlegt.”

Die Theorie der menschengemachten globalen Erwärmung, mit der man uns täglich Angst einjagen möchte, um uns das Geld aus der Tasche zu ziehen und Verbote durchzudrücken, gerät dadurch weiter ins Wanken. Denn wenn der menschliche Einfluss im 21. Jahrhundert vernachlässigbar ist, dann war er es auch in der Vergangenheit.

„Politbarometer“: SPD stürzt ins Bodenlose – 75 Prozent trauen Bas und Klingbeil nichts mehr zu

Wann wir schreiten Seit‘ an Seit‘ in den Abgrund: Im aktuellen ZDF-„Politbarometer“ bricht die SPD bei der sogenannten Sonntagsfrage um zwei Punkte auf nur noch 13 Prozent bundesweit ein!

Vernichtend: Lediglich 17 Prozent der Befragten, also nicht einmal mehr jeder Fünfte, traut den Parteivorsitzenden Bärbel Bas und Lars Klingbeil noch zu, die Sozialdemokraten aus ihrer tiefen Krise zu führen. 75 Prozent bezweifeln das.

Die AfD (26 Prozent) verbesserte sich laut den von der Forschungsgruppe Wahlen ermittelten Werten um zwei Punkte und liegt wieder gleichauf mit CDU und CSU zusammen.

Die AfD (26 Prozent) verbesserte sich laut den von der Forschungsgruppe Wahlen ermittelten Werten um zwei Punkte und liegt wieder gleichauf mit CDU und CSU zusammen.

Irre: Die „Grünen“ legten in der ZDF-Umfrage sogar um drei Prozentpunkte zu und zogen mit 15 Prozent an der SPD vorbei auf den dritten Platz.

Irre: Die „Grünen“ legten in der ZDF-Umfrage sogar um drei Prozentpunkte zu und zogen mit 15 Prozent an der SPD vorbei auf den dritten Platz.

Die Linke (10 Prozent) gibt um einen Punkt nach.

Die Linke (10 Prozent) gibt um einen Punkt nach.

Alle übrigen Parteien kommen nicht über drei Prozent. Die schwarz-rote Chaos-Koalition Merz/Klingbeil hätte weiterhin keine Mehrheit, wenn am kommenden Sonntag Bundestagswahlen wären. Möglich wäre praktisch nur noch eine „Kenia-Koalition“, also eine noch größere Chaos-Koalition aus Union, „Grünen“ und SPD!

The post „Politbarometer“: SPD stürzt ins Bodenlose – 75 Prozent trauen Bas und Klingbeil nichts mehr zu appeared first on Deutschland-Kurier.

Der große Schwindel mit der Altersverifikation

Österreich ist (wieder einmal) Vorreiter und setzt das Social-Media-Verbot als erstes EU-Land um, das zum Ende der Anonymität im Netz führen wird. Eigentlich aber bauen Big Tech und Politik aktuell ein digitales ID-System für alle um – zentral ist dabei das Internet. Es ist eine globale Operation, die wir aktuell erleben. Sowohl im globalen Süden […]

Der Beitrag Der große Schwindel mit der Altersverifikation erschien zuerst unter tkp.at.

Voltaire, internationale Nachrichten, #168

Hollywood: Manipulation durch Bewusstseinskontrolle

Walt Disney-Filme sind hier keine Ausnahme und manipulieren unsere schutzbedürftigen Kinder. „Zufällig“ tauchte auch Jeffrey Epstein mit seinen „Freunden“ regelmäßig in Disney Parks auf … Die ganze exklusive Recherche über Hollywood jetzt bei Kla.TV.

Sanktions-Flop: Ölpreis explodiert – und Putins Kriegskasse quillt über!

Während ukrainische Drohnen russische Ölhäfen in Schutt und Asche legen, passiert in Moskaus Staatskasse das genaue Gegenteil: Sie füllt sich in Rekordgeschwindigkeit! Der Grund dafür ist ein globaler Preis-Schock, der Wladimir Putin direkt in die Hände spielt.

Die Eskalation im Nahen Osten und die faktische Blockade der Straße von Hormus haben den Ölpreis über die magische 100-Dollar-Marke katapultiert. Ein riesiger Teil des weltweiten Angebots ist vom Markt verschwunden. Die Welt lechzt nach Öl und der russische Staatshaushalt profitiert von den aktuellen Entwicklungen. Die Einnahmen aus dem Ölgeschäft befinden sich auf dem höchsten Stand seit Jahren.

Dabei haben die Russen derzeit mit der eigenen Energie-Infrastruktur ihre Probleme. Ukrainische Drohnen haben zentrale Exporthäfen an der Ostsee (Ust-Luga und Primorsk) empfindlich getroffen. Ein erheblicher Teil der Ausfuhrkapazitäten wurde dadurch vorübergehend lahmgelegt, Verladungen mussten zeitweise komplett gestoppt werden. Eigentlich sollte dies ein Mega-Erfolg für Kiew sein, doch der enorme Preisanstieg auf den Weltmärkten gleicht die Verluste einfach aus. Russland verdient derzeit mehr Geld mit weniger Öl.

Angesichts der globalen Knappheit bei Öl und Gas lockert Washington mittlerweile die Haltung gegenüber den russischen Energieexporten. Denn auch die amerikanische Bevölkerung leidet unter den stark steigenden Spritpreisen, was der Beliebtheit der US-Regierung schadet. Auch will man Nationen wie Indien nicht verprellen und direkt in die Arme Moskaus treiben, indem man an den Sanktionen festhält und so die Versorgungssicherheit dieser Länder gefährdet.

Als Folge dieser Entwicklungen hat sich der Preis für das russische Urals-Öl sich dem westlichen Niveau fast komplett angeglichen. Die fetten Rabatte, die Putin einst gewähren musste, um sein Öl überhaupt noch loszuwerden sind mittlerweile Geschichte. Doch Putins Öl-Wunder steht auf wackeligen Beinen. Denn nach den Zerstörungen an den Exporthäfen sind die Ausweichrouten über das Schwarze Meer und die Pipelines nach Asien am Limit. Wenn die zerstörten Häfen nicht schnell repariert werden und die Exportmengen weiter einbrechen, könnte das Blatt sich wenden.