Blog-Seite

Großer Wahnsinn: Auch New York hat Kernkraftwerke abgeschaltet und seine auf fossile Brennstoffe umgestellt

Stopthesethings

Der Staat New York ist ein weiterer Ort, an dem wind- und solarbesessene Verrückte die Kontrolle über die Energiepolitik übernommen haben. Das fiktive Ziel bestand darin, den Ausstoß von Kohlenoxidgasen durch nichts anderes als Sonnenschein und Brise zu reduzieren.

Eine dauerhaft zuverlässige Kernkraft (die bei der Erzeugung kein CO2 erzeugt) gilt als tödliche Bedrohung für das utopische Modell der Ideologen, weshalb die Verantwortlichen vor vier Jahren beschlossen, die einwandfrei funktionierenden Kernkraftwerke New Yorks abzuschalten. Wie vorherzusehen war, schossen die Strompreise in die Höhe und der teure Strom von Gaskraftwerken wurde zum Rückgrat des New Yorker Stromerzeugungssystems.

Wie Francis Menton weiter unten ausführt, nimmt der Wahnsinn kein Ende und die New Yorker zahlen einen hohen Preis.

Updates zum Marsch in die große grüne Energiezukunft

Manhattan Contrarian, Francis Menton, 12. Januar 2024

Die Schreie der Klimaalarmisten werden immer lauter und eindringlicher. (Z. B. New York Times, 9. Januar : „ Es ist bestätigt: 2023 war das wärmste Jahr auf dem Planeten seit Beginn der Aufzeichnungen und vielleicht auch in den letzten 100.000 Jahren. Mit Abstand.“ ). Wir kochen gleich! Etwas muss getan werden!

OK, aber dann gibt es da noch die vorgeschlagene Lösung: Per Regierungsbeschluss muss unser aktuelles, voll funktionsfähiges und kostengünstiges Energiesystem durch einen nie bewiesenen Wunschtraum ersetzt werden, der von politischen Wissenschafts- und Gender-Studien-Studenten heraufbeschworen wurde, die nichts darüber wissen, wie ein Energie System funktioniert. Wir sind inzwischen so weit, dass einige der Stücke auf dramatische Weise explodieren. Dürfen wir es bemerken?

Hier in New York wurden wir hauptsächlich mit zwei Gesetzen in dieses Spiel hinein gezwungen, die beide im Jahr 2018 verabschiedet wurden – auf Landesebene der Climate Leadership and Community Protection Act; und in der Stadt das lokale Gesetz 97. Bei beiden Gesetzen legen die Politiker die Fristen für die Einhaltung scheinbar weit in der Zukunft fest und gehen davon aus, dass sie nicht mehr zur Rechenschaft gezogen werden müssen. Das erste dieser beiden Gesetze ordnete landesweite Vorgaben zur „Dekarbonisierung“ der Wirtschaft an, beginnend mit der Anforderung, bis 2030 70 % des Stroms aus „erneuerbaren Energien“ zu beziehen; und der zweite legt Grenzwerte für CO2-Emissionen für Gebäude in New York City fest, von denen einige gerade erst am 1. Januar 2024 in Kraft getreten sind. Tatsächlich ist der Bürgermeister zum Zeitpunkt des Inkrafttretens nicht mehr da, fast der gesamte Stadtrat ist nicht mehr da (Amtszeit Grenzen), und der damalige Gouverneur ist ebenfalls weg.

Der „Manhattan Contrarian Energy Storage Report“ vom 1. Dezember 2022 begann gleich zu Beginn mit einer deutlichen Warnung: Um mehr als 50 % des Gesamtbedarfs mit intermittierendem Wind- und Solarstrom zu versorgen, müssten enorme Energiemengen gespeichert werden. Die technischen Anforderungen müssen eingehalten werden [z.B. Frequenzstabilität], nicht zu vergessen die Dauer der Stromabgabe. Die Speicherkapazität liegt weit über der Kapazität aller derzeit existierenden oder vielleicht bald erfundenen Batterien. Grundsätzlich gibt es für den Verzicht auf fossile Brennstoffe nur eine realistische Möglichkeit, den Speicherbedarf zu decken: Wasserstoff [in genügenden Mengen – und den in noch nicht vorhandenen Kraftwerken wieder zu Strom machen – über den miesen Wirkungsgrad reden wir gerade nicht – der Übersetzer]

Zum Thema

Mitte 2023 erkannte der New York Independent System Operator das Problem – obwohl er diese Erkenntnis tief in einem Bericht vergrub, obwohl das Problem eigentlich auch schon Thema auch schon bei den Stammtischen angekommen sein sollte. Aus dem Power Trends 2023 Report von NYISO, überarbeitet im August 2023 , Seite 7, beginnend in der Mitte eines Absatzes und ohne Hervorhebung:

[Um] die Vorgaben des CLCPA zu erfüllen, werden neue emissionsfreie Erzeugungstechnologien mit den erforderlichen Zuverlässigkeitsmerkmalen benötigt, um die flexiblen, einsatzfähigen Kapazitäten der Erzeugung fossiler Brennstoffe zu ersetzen und die Produktion über längere Zeiträume aufrechtzuerhalten. Solche emissionsfreien Technologien sind weder einzeln noch in ihrer Gesamtheit im kommerziellen Maßstab verfügbar.

Wie viel würde Wasserstoff als Lösung für dieses Problem kosten, wenn Wasserstoff die einzig mögliche „emissionsfreie Erzeugungstechnologie“ wäre, insbesondere wenn man der Hypothese folgt, dass er ohne den Einsatz fossiler Brennstoffe hergestellt werden muss? In meinem Bericht, Seite 14, wurde darauf hingewiesen, dass die bestehende kommerzielle Produktion dieses sogenannten „grünen“ Wasserstoffs „vernachlässigbar“ sei, was keinen guten Maßstab für das Verständnis der möglichen Kosten darstellt. Als Ersatz habe ich einige grobe Zahlen ermittelt, die auf den Kosten von Wind- und Solargeneratoren zur Stromerzeugung und der Effizienz des Elektrolyseprozesses basieren. Das Ergebnis war eine sehr grobe Schätzung, dass dieser „grüne“ Wasserstoff „irgendwo im Bereich von 5 bis 10 Mal mehr“ kosten würde als Erdgas (Seite 17).

Zum Thema: https://eike-klima-energie.eu/2023/12/14/im-wasserstoffwirtschafts-delirium-1/ und folgende

Nun ist eine neue Präzision in Sicht gekommen. Im Juli 2022 startete die britische Regierung ihre sogenannte First Hydrogen Allocation Round (HAR 1), um Angebote einzuholen und Aufträge für die Produktion dieses sogenannten „grünen“ Wasserstoffs mithilfe von Windkraft zu vergeben. Der Prozess hat eine Weile gedauert, aber hier ab dem 14. Dezember 2023 ist die Bekanntgabe der ersten Runde der Auftragsvergabe. Auszug:

Nach dem Start der ersten Vergaberunde für Wasserstoff (HAR1) im Juli 2022 haben wir die erfolgreichen Projektangebote ausgewählt, denen Verträge angeboten werden sollen. Wir freuen uns, 11 erfolgreiche Projekte mit einer Gesamtkapazität von 125 MW bekannt zu geben. Mit HAR1 nimmt das Vereinigte Königreich international eine führende Position ein: Dies stellt die größte Anzahl gleichzeitig angekündigter Projekte zur Produktion von grünem Wasserstoff im kommerziellen Maßstab in ganz Europa dar. . . . Die 11 Projekte wurden zu einem gewichteten durchschnittlichen Ausübungspreis von 241 £/MWh vereinbart.

241 £/MWh? Beim heutigen Wechselkurs von 1,27 $/£ wären das 306 $/MWh. Erdgaspreise werden im Allgemeinen in $/MMBTU und nicht pro MWh angegeben, aber hier ist EIAs neuestes monatliches Strom-Update vom 21. Dezember, das den Monat Oktober 2023 abdeckt . Es gibt Erdgaspreise in Einheiten pro MWh an. Der „Preis für Erdgas in New York City“ wird mit 11,32 $/MWh angegeben. Damit würde der Preis, den das Vereinigte Königreich gerade für den Kauf dieses „grünen“ Wasserstoffstoffs zu zahlen bereit ist, ungefähr das 27-fache dessen betragen, wofür wir hier in New York Erdgas kaufen können, um den gleichen Energiegehalt zu erhalten.

Und diese 306 $/MWh sind nur für den Wasserstoff. Es beinhaltet nichts für die riesigen neuen Anlagen (unterirdische Salzkavernen?), um das Zeug zu lagern, für ein neues Pipelinenetz für den Transport und für eine neue Sammlung von Kraftwerksneubauten, um es zu verbrennen.

Um zumindest ein wenig fair zu sein: Die Erdgaspreise variieren je nach Standort erheblich. Sogar innerhalb der USA sind einige Preise laut EIA-Bericht etwa doppelt so hoch wie der Preis in New York City und in Europa vielleicht viermal so hoch wie der Preis in New York City. Aber diese Preise werden durch die europäische Nachfrage nach LNG aus den USA beeinflusst, aufgrund ihrer eigenen dummen Entscheidung, Fracking für Erdgas zu verbieten, kombiniert mit den Unannehmlichkeiten der zerstörten Gaspipeline North Stream und dem sanktioniertem Russland.

Und selbst wenn man davon ausgeht, dass grüner Wasserstoff „nur“ für das 7- bis 10-fache der Kosten für den Kauf von Erdgas produziert werden kann, statt für das 25- bis 30-fache, wird irgendjemand wirklich ein solches Projekt zum vollständigen Ersatz von Erdgas vorantreiben in einer ganzen modernen Wirtschaft? Es wäre völlig verrückt [Außer die Steuerzahler zahlen es und jemand verdient ordentlich daran – der Übersetzer].

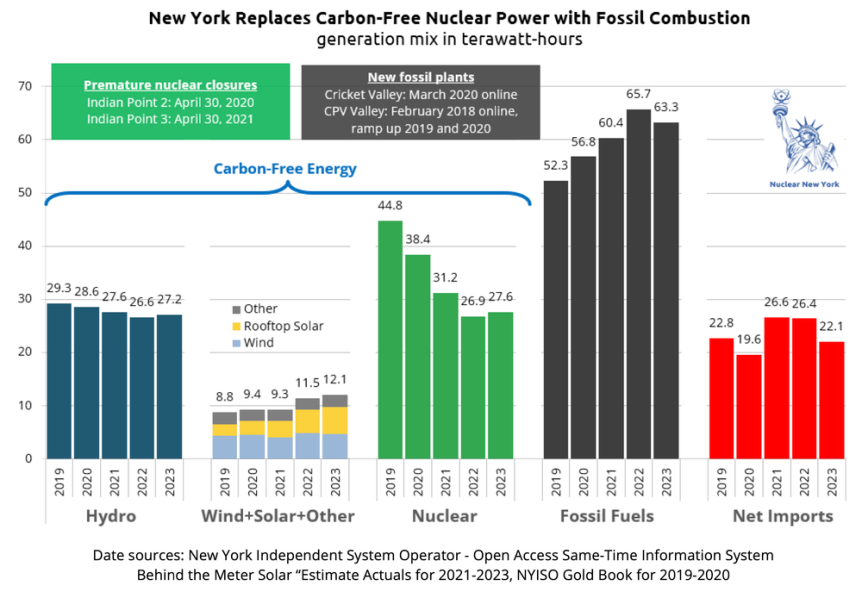

Lassen Sie uns abschließend einen Blick darauf werfen, wie New York auf dem Weg zu seinem bis 2030 vorgegebenen Ziel vorankommt, 70 % des Stroms aus erneuerbaren Energien zu beziehen. Daten zur Stromproduktion für den Bundesstaat New York für 2023 wurden gerade vom NYISO veröffentlicht. Die guten Leute von Nuclear New York (Befürworter von mehr Kernkraftwerken) haben die ISO-Daten in einem hilfreichen Gesamtdiagramm zusammengestellt, das die Jahre 2019 (unmittelbar nach Inkrafttreten des Climate Change Act) bis 2023 abdeckt. :

Von den 152,3 TWh Strom, die im Jahr 2023 produziert oder importiert wurden, entfielen weiterhin 63,3 TWh (41,5 %) auf fossile Brennstoffe. Der Großteil der Importe (14,5 %) stammt zweifellos auch aus fossilen Brennstoffen. Wind/Solar/Sonstiges lieferte nur 12,1 TWh oder 7,9 % der Gesamtmenge, kaum mehr als etwa 6 % im Jahr 2019. Und wird dieser Anteil bis 2030 plötzlich auf 70 % ansteigen? Lächerlich.

In der Zwischenzeit springt die große Geschichte einen direkt ins Auge, wie die Jungs von Nuclear New York in der Schlagzeile betonen. Der Staat erzwang die vorzeitige Schließung zweier Kernkraftwerke in den Jahren 2020 und 2021, was dazu führte, dass der Anteil der (kohlenstofffreien) Kernkraftwerke an der Gesamtanlage von etwa 29 % auf nur noch 18 % sank; und fast der gesamte Betrag wurde von zwei neuen Erdgaskraftwerken verbraucht, wodurch der Anteil fossiler Brennstoffe an der Gesamtmenge von nur 34 % auf 41,5 % anstieg. Niemand, der sich diese Grafik ansieht, würde jemals zu dem Schluss kommen, dass New York in den letzten fünf Jahren ein Sofortprogramm gestartet hat, um fossile Brennstoffe durch Wind- und Solarenergie zu ersetzen. Dieser Prozess führt absolut ins Leere.

Die Wahrheit ist, dass der Marsch zur großen grünen Energiezukunft vorbei ist, aber noch ist niemand bereit, das zuzugeben.

Übersetzt durch Andreas Demmig

Saatgut-Verordnung: EU löscht genetisches Kulturerbe aus

anonymousnews.org – Nachrichten unzensiert

Saatgut-Verordnung: EU löscht genetisches Kulturerbe aus

Viele alte Sorten sind von den Feldern verschwunden. Mit einer Rechtsreform soll die Vielfalt, doch dieses Ziel könnte die EU deutlich verfehlen. Denn das Gesetz befeuert Monopolisierung auf Kosten von Bauern und Konsumenten

von Hakon von Holst

Was morgen auf unseren Teller kommt, entscheidet sich heute in Brüssel und Straßburg: Die EU-Kommission will den Saatgutmarkt reformieren. Zehn EU-Richtlinien fließen in einer neuen Verordnung zusammen. Das Regelwerk bestimmt, welche Samen Landwirte kaufen können. Gefragt seien zeitgemäße Vorschriften, die „mit den Entwicklungen in Wissenschaft, Innovation, Technologie und Digitalisierung Schritt halten“, heißt es aus Brüssel. Der Verwaltungsaufwand solle verringert, die Ernährungssicherheit gewährleistet und die genetische Vielfalt von Kulturpflanzen bewahrt werden.

Über den Verlust alter Sorten spricht die Welternährungsorganisation FAO schon lange. In den USA beispielsweise verschwanden innerhalb des vergangenen Jahrhunderts etwa 86 Prozent der Apfelsorten, 95 Prozent der Kohl- und 81 Prozent der Tomaten-Varietäten. Vor der landwirtschaftlichen Industrialisierung hatte jede Gegend ihre lokaltypischen Obst-, Getreide- und Gemüsekulturen.

„Alte Sorten sind häufig resistenter gegen extreme Witterungsbedingungen – oder einen Befall mit Krankheiten oder Schädlingen“, schrieb das Bundeslandwirtschaftsministerium 2018. Einige Menschen vertragen allergenarme historische Apfelsorten besser und bei alten Brotweizensorten wurden höhere Mineralstoffgehalte festgestellt.

Ihre Pläne hat die EU-Kommission am 5. Juli 2023 vorgestellt. Bislang stehen sie kaum im Fokus. Vielleicht deshalb, weil am selben Tag eine weitere Gesetzesinitiative aus Brüssel kam: Demnach fänden sich Nahrungsmittel trotz Anwendung neuer gentechnischer Laborverfahren zukünftig ohne Kennzeichnung im Supermarktregal wieder. Große Konzerne profitieren. Doch wie steht es um Menschen, die sich dem Erhalt alter Sorten widmen?

Überbordende Bürokratie

Die geplante Saatgut-Verordnung bereitet Susanne Gura vom Dachverband Kulturpflanzen- und Nutztiervielfalt Sorgenfalten. Bereits beim kleingewerblichen Verkauf von Gemüsesamen an Hobbygärtner müssten sich Anbieter bei einer Behörde melden und jährlich Mitteilung über die vertriebenen Sorten und Mengen machen. Die EU-Kommission will außerdem Vorschriften über „die Größe, die Form, die Versiegelung und die Handhabung“ der Samenverpackungen erlassen.

Gura warnt: „Für seltene, nur in Kleinstmengen gehandelte Sorten wirkt sich jeder Verwaltungsaufwand praktisch wie ein Verbot aus.“ Denn meist handeln Kleinunternehmer mit Raritäten. In ihrer Nische waren sie von solchen Vorgaben bislang verschont.

Eine darunter ist Johanna Sommer (Name geändert). Die Gärtnermeisterin hat keine Mitarbeiter, vermehrt mehr als 150 Sorten einer einzigen Gemüseart und vertreibt die Samen über einen Webshop. Außerdem lebt sie vom Jungpflanzen-Verkauf. In der Hauptsaison steht Sommer 10 bis 14 Stunden am Tag im Garten. Wie denkt sie über die neuen Auflagen? „Das ist der Moment, wo ich sage, da höre ich auf.“

Wer Saatgut auch an Landwirte verkauft, und sei es in geringsten Mengen, müsste weitere Vorschriften beachten: Eine Samenprobe jeder Sorte ist nach der Ernte im Labor zu testen. Die eigenständige Überwachung kritischer Punkte im Betrieb und Aufzeichnungen zu belieferten Kunden kämen dazu.

Handelsverbote für freie Sorten

Heute gilt in Deutschland: Saatgut von Gemüse, Getreide oder Hülsenfrüchten darf zu Erwerbszwecken nur dann in Verkehr gebracht werden, wenn eine Sorte die amtliche Zulassung besitzt. Damit soll gewährleistet sein, dass Pflanzen einer Gemüsesorte, trotz Anbau auf verschiedenen Feldern, einheitliche Merkmale ausprägen. Neue Getreide-Züchtungen müssen sich darüber hinaus in mindestens einer Eigenschaft verbessern gegenüber allen bisher auf dem Markt gehandelten Vertretern ihrer Art. Darum erhält nur eine Minderheit die Zulassung.

Die erste umfassende Handelsbeschränkung für Saatgut kam in Deutschland per Verordnung vom 26. März 1934. Eine vom Bundeslandwirtschaftsministerium verlegte Broschüre über die Vielfalt alter Salatsorten zitiert aus dem Rechtsakt: Der Reichsnährstand wurde ermächtigt, „die Sortenzahl unter Berücksichtigung der Bedürfnisse der Landeskultur dadurch zu beschränken, dass verboten wird, bestimmte Sorten als Saatgut in den Verkehr zu bringen“. Von 212 gehandelten Salatvarietäten wurden schlussendlich 30 in die Reichssortenliste aufgenommen, heißt es weiter.

Menschen wie Johanna Sommer verkaufen freie Sorten und können unbehelligt ihrer Arbeit nachgehen. „Wir werden nicht verfolgt, weil das politisch gewünscht ist“, sagt Susanne Gura. Aus einer Landesbehörde, zuständig für die Aufsicht über den Saatgutverkehr, ist zu erfahren: Den Verkauf von Gemüsesamen über kleine Webshops kontrolliere man nicht. „Da fehlen uns die personellen Ressourcen.“ Bei Saatgetreide sei man strenger.

Hier schafft die geplante EU-Verordnung Rechtssicherheit: Der Verkauf von Saatgut nicht zugelassener Sorten an Hobbygärtner wäre explizit erlaubt, an Bauern jedoch verboten. Wie passt das zu dem Ziel, „die biologische Vielfalt in der Landwirtschaft“ zu unterstützen?

Ein Privileg für Landwirte

Magdalena Prieler vertritt die österreichische Organisation Arche Noah in Brüssel. Der Verein bewahrt 5.500 Sorten Gemüse, Obst, Getreide und Hülsenfrüchte. Nur 62 davon sind zugelassen. Samen aus dem Archiv bekommen Gärtner und Landwirte auf Anfrage. „Die Behörden hätten keine Zeit, das alles zu registrieren, und wir könnten es auch nicht leisten“, sagt Prieler. Zum Verwaltungsaufwand kämen Gebühren hinzu.

Prieler teilt die Ansicht, Bauern sollten lizenzfreies Saatgut ohne Hürden kaufen und verkaufen können, nicht zuletzt damit der Erhalt alter Sorten eine ökonomisch tragfähige Basis bekommt. Am 27. November 2023 hatte die Politikreferentin einen Auftritt vor dem Agrarausschuss des EU-Parlaments: „Wenn wir denken, dass wir das Beste für unsere Bauern wollen, warum lassen wir sie nicht selbst entscheiden?“, fragte sie.

Gemäß der neuen EU-Verordnung wäre es Landwirten erlaubt, Samen untereinander zu tauschen – sofern keine Lizenzansprüche seitens eines Sortenzüchters bestehen und solange öffentliche Werbung unterbleibt. Darüber hinaus sollen die Mitgliedsstaaten Höchstmengen je Kulturpflanzenart und Jahr festlegen. Genügt das nicht, müsste sich ein Bauer als Saatguthändler einschreiben lassen und die gleichen Regeln wie große Saatgutkonzerne einhalten. „Ein Affront an die Landwirte“, sagt Prieler.

In den Erwägungsgründen zur Verordnung schreibt die EU-Kommission, die Mengenbeschränkung diene dazu, sicherzustellen, dass die Ausnahme für Landwirte „nicht missbraucht wird“. Eine Nachfrage bei der Pressestelle, welcher Missbrauch drohe, war ergebnislos; die versprochene Antwort aus Brüssel blieb aus. Eine zeitgleich mit der Verordnung veröffentlichte 180-seitige Folgenabschätzung der EU-Kommission liefert aber Auskunft, woher der Wind weht:

„In Bezug auf den Austausch von Saatgut in Naturalien ist der Saatgutsektor besorgt, dass eine vollständige Befreiung von den Landwirten missbraucht werden könnte, und fordert eine quantitative Beschränkung.“

Die Goldgrube der Saatgutindustrie

Für Lobbyarbeit ist Geld vorhanden: Der Europaverband Euroseeds vertritt die Saatgutbranche in Brüssel im Jahresschnitt mit 12 Vollzeitstellen und einem Budget von 1,75 bis 2 Millionen Euro. Das finanzielle Engagement bewegt sich damit in der Größenordnung von EuroCommerce, der Vertretung des Einzel- und Großhandels. Der Automobilherstellerverband ACEA wendet 2,5 bis 2,75 Millionen auf, der europäische Bauernverband COPA-COGECA maximal 900.000 Euro.

Große Konzerne besitzen eine eigene EU-Lobbyabteilung: Bayer, seit der Übernahme von Monsanto führend im Saatgutgeschäft, beschäftigt dafür in Summe 23 Vollzeitmitarbeiter mit einem Budget von rund 6 Millionen, Konkurrent BASF 22 Vollzeitangestellte mit 3 Millionen Euro.

Wer Pflanzen züchtet, kann frische Gene gut gebrauchen. Im Bundesverband deutscher Pflanzenzüchter sind die sechs weltführenden Saatgutkonzerne vertreten: Bayer, Corteva, Syngenta, BASF, Limagrain und KWS Saat. Die Organisation fasst ihre sieben „Erwartungen an die Politik“ in einer Broschüre zusammen. Forderung Nummer fünf: „Weltweiten Zugang zu pflanzengenetischen Ressourcen sicherstellen.“

Diesem Zweck dient auch der internationale Saatgutvertrag ITPGRFA. Er trat 2004 in Kraft. Neben annähernd 150 Ländern zählt zu den Vertragsparteien auch die Europäische Union. Sie verpflichtet sich, den Zugang zu pflanzengenetischen Ressourcen für Forschung und Züchtung zu vereinfachen und sich für ihren Schutz einzusetzen. Die Quelle dieser Vielfalt sind Kleinbauern.

Wer einen Schatz bewahrt und mit anderen teilt, darf erwarten, mit gebührender Dankbarkeit bedacht zu werden. Doch so schwierig es ist, Bauern in Europa das Recht zurückzugeben, ihre freien Sorten untereinander zu verkaufen, so wenig fand dieses Ziel Eingang in den Saatgutvertrag (2). Darin gibt es zwar einen Abschnitt zu den Rechten der Landwirte. Doch heißt es dort explizit, dass das Recht, Saatgut aus eigener Ernte zu nutzen, zu tauschen oder zu handeln, unter dem Vorbehalt nationaler Gesetze bleibt.

Auch bei der Anhörung im Agrarausschuss am 27. November 2023 betonten Parlamentarier mehrmals die Bedeutung alter Sorten für die Zucht von neuen (3). Vereine wie Arche Noah wollen Samen aber nicht im Kühlschrank konservieren, damit sie irgendwann Konzernen dienen. „Wir wollen diese Vielfalt aufs Feld bringen“, so Magdalena Prieler im Ausschuss.

Neues Narrativ, neues Glück

Dass Bauern in Zukunft Saatgut untereinander tauschen dürften, geht dem Bundesverband deutscher Pflanzenzüchter zu weit. Man setze sich weiterhin für ein Verbot ein, heißt es im Geschäftsbericht von März 2023. Doch die EU-Kommission muss mit Widerstand rechnen, wenn sie der Forderung nachkäme. Anders als in Deutschland dürfen Bauern in Frankreich nämlich seit 2016 Saatgut tauschen (4).

Bereits vor 10 Jahren scheiterte Brüssel mit dem Versuch, die Saatgutgesetzgebung zu reformieren. EU-Parlament und EU-Rat lehnten ab. Die alten EU-Richtlinien lassen den Mitgliedsländern mehr Raum für individuelle Regelungen. Wenn die Kommission ihren Einfluss stärken und nationale Gesetze durch eine Verordnung ersetzen will, muss sie die Interessen der EU-Staaten gut berücksichtigen.

Brüssel will auch die Zivilgesellschaft gewinnen. Der erste Reformversuch 2013 mündete in breitem öffentlichen Protest. Allein in Österreich unterschrieben 400.000 Menschen die Petition „Freiheit für die Vielfalt“. Und Brüssel lernte dazu: Päivi Mannerkorpi, Teamleiterin in der EU-Kommission, analysierte 2021 in einem Magazin der Saatgut-Branche, worauf es ankäme, wenn die Reform von Erfolg gekrönt sein soll. „Es wäre wichtig, mit der Diskussion und Debatte Schritt zu halten, insbesondere über die sozialen Medien.“ Und weiter:

„Letzten Endes geht es um die Frage, welches Narrativ gewinnen wird.“

Mit einem besseren Auge auf den Aspekt der Biodiversität scheint die EU-Kommission diesmal einen Punkt zu landen. Protest äußert sich viel verhaltener.

Eine Chance für Vielfaltssorten

Einer Schätzung zufolge teilen sich vier Unternehmensgesellschaften die Hälfte des globalen Saatgutmarktes und zugleich 60 Prozent des Agrarchemikaliengeschäfts (5). Konzerne produzieren ihre Sorten für den Weltmarkt. Aus den Samen sollen Pflanzen mit einheitlichen Eigenschaften erwachsen. Das entspricht den Bedürfnissen der rationellen Landwirtschaft.

Die Gleichförmigkeit spiegelt sich in den Erbanlagen wider. „Genetisch sehr uniforme Sorten haben nicht die Fähigkeit, sich an die lokalen Gegebenheiten anzupassen“, sagt Magdalena Prieler. Auch deshalb bedürfen sie günstiger Witterung und des Einsatzes von Pestiziden. Alte Sorten sind da anders. Doch werden sie nicht mehr angebaut, „haben sie keine Chance, sich an veränderte Umweltbedingungen“ zu gewöhnen, so das Bundeslandwirtschaftsministerium auf seiner Internetseite.

Für in Genetik und Erscheinungsform vielfältige Sorten sieht das neue Saatgutrecht ein vereinfachtes Zulassungsverfahren vor. Etwas Vergleichbares existiert heute mit der Erhaltungssortenverordnung, allerdings gelten dort höhere Anforderungen an Feldfrüchte wie Getreide. Sie würden in Zukunft entfallen, ebenso das Verbot, Erhaltungssorten über die Herkunftsregion hinaus zu vermarkten. Damit könnten Vielfaltssorten etwas leichter auf die Felder von Bauern und Gärtnereien finden.

Probleme für professionelle Anbauer

Die Hürden bei den in der Erwerbslandwirtschaft gefragten einheitlichen Sorten steigen jedoch: So müssten jetzt auch Obst- und Gemüsezüchtungen vor ihrer Zulassung beweisen, dass sie den bereits vertriebsfähigen Sorten in bestimmten Eigenschaften überlegen sind. Das deutsche Landwirtschaftsministerium sieht das kritisch. „Vor allem für kleine Unternehmen, die regional angepasste, robuste Sorten entwickeln“, könne das „eine zusätzliche, nicht zu bewältigende Belastung sein“, sagte ein Sprecher auf Anfrage. Das österreichische Schwesterministerium lehnt die Regelung ebenfalls ab und bringt sich mit seiner Position in die Verhandlungen ein.

Gebhard Rossmanith, Vorstand beim Dachverband ökologischer Pflanzenzüchtung, kommentiert: „Wir haben mit massiven Kostensteigerungen zu rechnen.“ Die zukünftig an die Zulassung geknüpften Nachhaltigkeitskriterien ließen überdies Fragen offen. Dazu zählt die Resistenz einer Sorte gegenüber Krankheiten, was den Pestizideinsatz verringern soll. „Nachhaltigkeit ist für uns eine Systemfrage“, hält Rossmanith entgegen.

Landwirtschaftsorganisation im Zwiespalt

Der Deutsche Bauernverband warnt in einem Schreiben an die EU-Kommission vor neuen Kosten durch wachsenden Verwaltungsaufwand. Der leichtere Marktzugang für Vielfaltssorten wird aber ebenfalls kritisch gesehen. Die „Innovationskraft der Pflanzenzüchtung“ drohe geschwächt zu werden.

Mit seiner ablehnenden Haltung steht der Bauernverband an diesem Punkt für eine vollkommen andere Position als kleinbäuerliche Vereinigungen wie La Via Campesina und AbL. Allerdings vertritt der Präsident des deutschen und des europäischen Bauernverbands, Joachim Rukwied, nicht allein die Interessen von Landwirten. Deutschlands größter Agrarhänder, die Baywa AG, ist Mitglied in drei Landesbauernverbänden. Baywa wird auch vom Bundesverband deutscher Pflanzenzüchter vertreten und Rukwied bekleidet einen dotierten Aufsichtsratsposten in der Aktiengesellschaft.

Verschiedene Raiffeisen-Genossenschaften und -Gesellschaften beschäftigen sich mit der Pflanzenzucht. Rukwied sitzt im Präsidium des Deutschen Raiffeisenverbands, der wiederum Mitglied des Bauernverbands ist. Im Jahr 2021 richteten beide Organisationen eine wortgleiche Erklärung an die EU-Kommission, um ihre Wünsche an die neue Saatgutgesetzgebung zu kommunizieren (6). Rukwied gehört auch dem Präsidium des Forums moderne Landwirtschaft an, gemeinsam mit Vertretern von Bayer, BASF, dem Bundesverband deutscher Pflanzenzüchter, dem Deutschen Raiffeisenverband, Südzucker und zwei weiteren Personen.

Deutschland misstraut der EU-Kommission

Der EU-Ministerrat behandelte die Saatgut-Verordnung zuletzt am 11. Dezember 2023. Deutschland äußerte Zweifel an der Rechtsform des Brüsseler Vorschlags und setzte sich dafür ein, die neuen Regeln als Richtlinie anstatt als Verordnung zu fassen, da andernfalls „die bewährten und optimal auf die regionalen Gegebenheiten zugeschnittenen nationalen Rechtssetzungen nahezu komplett“ aufgegeben werden müssten.

Die Arbeitsgemeinschaft der für die Saatgutanerkennung zuständigen Landesbehörden lehnt den Verordnungsvorschlag ab und warnt, dass „zusätzliche Kosten auf den Landwirt umgelegt werden“. Da der Gesetzesentwurf „15 delegierte Rechtsakte sowie 23 Durchführungsrechtsakte“ ankündige, wäre eine Beurteilung der Auswirkungen „nur sehr eingeschränkt möglich“.

Der Verordnungsentwurf verstoße gegen das Bestimmtheitsprinzip und damit gegen die EU-Verträge, schreibt ein Rechtsanwalt im Auftrag der Arbeitsgemeinschaft bäuerliche Landwirtschaft (AbL). Der Gesetzestext „erweist sich als von Ermächtigungsgrundlagen für Durchführungsverordnungen durchsetzt und verbleibt an entscheidenden Stellen ohne hinreichende Bestimmung eines gesetzlichen Rahmens“.

Wissenschaftliche Mitarbeiter der Geneva Academy, einer von der Universität Genf mitgegründeten Bildungs- und Forschungseinrichtung für Menschenrechte, merken an, dass für Bauern keinerlei Möglichkeiten vorgesehen sind, an der finalen Ausgestaltung das Saatgutrechts mitzuwirken. Man verpasse die Chance, die Rechte der Landwirte zu integrieren, wie sie in der UN-Resolution UNDROP formuliert wurden.

Ausblick

Vor der Anhörung im Parlamentsausschuss am 27. November 2023 verteilten Magdalena Prieler und Mitstreiter am Eingang alte Bohnensorten. Diese Samen dürften Genbanken oder Händler nicht an Bauern verkaufen. Für die Parlamentarier sei das sehr anschaulich gewesen. Der moderierende Abgeordnete Daniel Buda habe dann am Ende der Sitzung gesagt, es sei wichtig, dass diese Vielfalt auch genutzt werde, freut sich Prieler. Doch ob Ministerrat und Parlament ihrem Anliegen folgen, bleibt fraglich. Vielen Ländern ist der Entwurf bereits jetzt zu liberal.

Der Beitrag Saatgut-Verordnung: EU löscht genetisches Kulturerbe aus ist zuerst erschienen auf anonymousnews.org – Nachrichten unzensiert und wurde geschrieben von Redaktion.

Diese Woche im neuen Normal, Teil 83 – OffGuardian

Quelle: This Week in the New Normal #83 – OffGuardian 1. Sind Sie bereit für…

The post Diese Woche im neuen Normal, Teil 83 – OffGuardian first appeared on Axel B.C. Krauss.

Landwirte permanent überwacht

Die EU-Landwirtschaft wird durch die EU-Kontrolle erdrückt und permanent überwacht. Diese Überwachung hat massive Auswüchse angenommen. Wie weit fortgeschritten der digitale Überwachungsstaat bereits ist, zeigt sich in der Landwirtschaft. Im Zuge der Bauernproteste kommt einiges an die Öffentlichkeit, das bisher kaum von Interesse gewesen ist. Die Landwirte der EU unterliegen etwa einer permanenten Satellitenüberwachung. Satellitenüberwachung […]

Der Beitrag Landwirte permanent überwacht erschien zuerst unter tkp.at.

Finnland eröffnet die arktische Front der NATO gegen Russland

Finnland schloss seine Grenze zu Russland unter dem falschen Vorwand, auf eine zeitlich sehr verdächtige “Krise” illegaler Einwanderer zu reagieren. Im Vergleich mit jener Einwanderungskrise der USA verblasst sie objektiv, aber trotzdem. Zugleich gestattete das neue skandinavische NATO-Land seinem neuen militärischen Schutzherrn zügig den Zugang zu 15 Stützpunkten auf seinem Hoheitsgebiet. Die „NATO-Integration“ Finnlands geht […]

Der Beitrag Finnland eröffnet die arktische Front der NATO gegen Russland erschien zuerst unter tkp.at.

Comedian mit MiHiGru empört sich über Bezahlkarten: „Flüchtlinge“ müssten plötzlich arbeiten

An Dreistigkeit kaum zu überbieten: Für einen Comedian mit Migrationshintergrund sind Bezahlkarten für Asylbewerber diskriminierend, denn sie würden dafür sorgen, dass die Migranten sich gezwungen sehen, „irgendwelche Drecksjobs im Niedriglohnsektor anzunehmen“. Er fordert die Abschaffung des Gesetzes. Die Drecksjobs sollen also den Einheimischen vorbehalten bleiben, während Migranten es sich in der sozialen Hängematte gemütlich machen?

Ein Kommentar von Andrea Waldner

Es ist längst bekannt, dass die üppigen Sozialleistungen einen massiven Anreiz zur Einwanderung nach Deutschland darstellen. Inzwischen wird das Land regelrecht von Migranten überrannt, die durchweg negativen Folgen hat die einheimische Bevölkerung zu tragen. Die Ampel-Regierung, durchsetzt von Migrationsfetischisten, zeigte bisher kaum Interesse an der Begrenzung der Migration in die Sozialsysteme. Die Einführung von Bezahlkarten für Menschen mit Duldungsstatus oder im Asylantragsverfahren – für anerkannte Flüchtlinge gilt die Regelung nicht, da sie Anspruch auf Bürgergeld haben – könnte ein erster Schritt in die richtige Richtung sein. In Thüringen, wo die Karten bereits teilweise umgesetzt werden, kam es nach deren Einführung zu Ausreisen. In 14 von 16 Bundesländern soll das Bezahlkartensystem eingeführt werden.

Empörung: „Flüchtlinge“ sehen sich gezwungen, zu arbeiten

Bei Migrationsbefürwortern sorgen die Bezahlkarten für Unmut. Besonders dreist äußerte sich ein sogenannter Comedian und Satiriker namens Abdul Kader Chahin in einem Video auf Instagram. Für ihn sind die Bezahlkarten „diskriminierend“, sie würden dazu führen, dass Menschen sich gezwungen sehen, „irgendwelche Drecksjobs im Niedriglohnsektor anzunehmen“. (Dass für die Migranten gemeinhin nur der Niedriglohnsektor bleibt, weil sie für andere Bereiche nicht qualifiziert sind, erwähnt er dabei nicht.) Er prangert das System als „Armutszeugnis für die Gesellschaft“ und ein Zeichen für „Hass auf Arme“ an.

Seine Behauptungen begründet er mit Erfahrungen aus seiner Vergangenheit. Chahins Eltern sind aus dem Libanon nach Deutschland eingewandert, er wurde in Siegburg geboren und lebte die ersten Jahre seines Lebens in einem Asylheim in Duisburg. „Meine Familie und ich hatten bis 1999 Zahlscheine, die man beim Aldi Nord einlösen konnte“, erklärt der Duisburger nun in einem Video bei Instagram und weiter: „Ich kann euch aus eigener Erfahrung erzählen, dass nichts peinlicher war, als mit diesen Viechern vorne an der Kasse zu bezahlen. Das werde ich in meinem ganzen Leben nie wieder vergessen.“

Mit den Bezahlkarten würden seiner Ansicht nach Menschen als sogenannte Flüchtlinge gebrandmarkt. Besonders kritisiert Chahin die regionale Begrenzung und die Einschränkung auf bestimmte Branchen. Zudem behauptet er, die Gründe für die Einführung der Bezahlkarten seien konstruiert: „Wer wirklich daran glaubt, dass wir eine Flüchtlingskrise haben, der glaubt auch daran, dass Borussia Dortmund noch Deutscher Meister wird.“

Deutschland hat keine Migrationskrise? All die Kommunen, die an der Unterbringung der zahllosen Migranten scheitern, der rarer und immer teurer werdende Wohnraum durch die Masse an zusätzlichen Menschen, die dafür sorgen, dass Einheimische im eigenen Land keine bezahlbaren Wohnungen finden, das Ausbluten des Sozialstaats, die Erosion der inneren Sicherheit, die beim Blick auf Kriminalstatistiken, in denen Migranten stets überrepräsentiert sind, offensichtlich wird – alles Einbildung? Zu diesem Schluss kann nur kommen, wer sich gänzlich von der Realität verabschiedet hat.

Die gute Nachricht: Wem die Bezahlkarten so peinlich sind, der kann natürlich in ein anderes Land „flüchten“, in dem ein solches System nicht zum Einsatz kommt. Bei Menschen, die sich von den Steuerzahlern eines fremden Landes alimentieren lassen und sich dann noch beklagen, muss ohnehin infrage gestellt werden, ob sie die Leistungen verdienen, die sie bekommen. Bei jenen mit tatsächlichen Fluchtgründen dürfte die Dankbarkeit überwiegen – gepaart mit der Motivation, schnellstmöglich für sich selbst aufzukommen und sich zu integrieren, anstatt für sein Gastland nur eine Belastung darzustellen.

Wird Bidens Absetzung vorbereitet?

Zur Präsidentschaftswahl im März treten vier Kandidaten an

„Scholz kennt die Wahrheit über die Nord Streams, darf sie aber nicht erzählen“

Die BRICS-Agenda und die Agenda des „westlichen Imperiums“ sind die SELBE Agenda

Von Rhoda Wilson

In einem Artikel vom letzten Monat argumentierten Catte Black und Iain Davis, dass wir uns der multipolaren Weltordnung genauso energisch widersetzen sollten wie jedem anderen Modell der Tyrannei.

Und warum?

Weil die multipolare Weltordnung, die von den BRICS-Staaten angeführt wird, dieselbe Agenda ist, die Sie von den Wortführern des „westlichen Imperiums“, den USA, ihren Verbündeten und ihrem sogenannten militärisch-industriellen Komplex, gehört haben.

Der folgende Text ist eine Paraphrase aus einem Artikel von Catte Black und Iain Davis mit dem Titel: Interrogating „Multipolarity“: Eine Antwort auf „Understanding Power Dynamics“. Er wurde am 18. Januar veröffentlicht, um die Aussagen in einem Artikel von Professor Piers Robinson und Vanessa Beeley in Frage zu stellen.

In dem Artikel von Robinson/Beeley wird behauptet, dass die Multipolarität eine positive Alternative zum westlichen Imperialismus darstellt. Obwohl Black/Davis in vielem zustimmen, sind sie nicht der Meinung, dass sich die Menschheit durch die vorgeschlagene „multipolare Weltordnung“ befreien könnte. Im Gegenteil, Black und Davis schlagen vor, dass wir uns der multipolaren Weltordnung genauso energisch widersetzen sollten wie jedem anderen Modell der Tyrannei.

„Was manche als ‚Multipolarität‘ bezeichnen, stellt KEINE wirkliche Alternative dar, und keine der beiden ‚Seiten‘ hat – unabhängig von der Tiefe der Einwände gegen die jeweils andere – das Wohlergehen der einfachen Menschen zum Ziel“, schreiben Black und Davis.

Der Robinson/Beeley-Artikel suggeriert, dass die Kriege in der Ukraine und im Nahen Osten das Ergebnis „der fortgesetzten Machtprojektion der USA und ihrer Verbündeten“ sind. Black/Davis sind jedoch der Meinung, dass die Behauptung, das „westliche Imperium“ sei im Wesentlichen die einzige Ursache für alle Übel, zu stark vereinfacht ist und es Robinson/Beeley erschwert, eine vollständig kohärente Analyse der aktuellen Ereignisse zu präsentieren.

„Haben wir es hier mit einer einfachen Binärlösung zu tun? Rot gegen Blau? Ost gegen West? Unipolar gegen multipolar? Oder ist genau diese Projektion von Einfachheit etwas, vor dem wir uns in Acht nehmen müssen?“ fragten Black und Davies.

Obwohl Black/Davis eine Analyse im Kontext sowohl der Ukraine als auch des Nahen Ostens vorlegen, haben wir ihre Argumente nur in Bezug auf Palästina/Israel hervorgehoben.

Es scheint, dass der Al-Aqsa-Flutangriff der Hamas auf Israel am 7. Oktober zumindest ein israelischer LIHOP-Angriff unter falscher Flagge war. Das heißt, er scheint „inszeniert“ worden zu sein.

Wenn man davon ausgeht, dass Israel Teil des identifizierten „westlichen Imperiums“ ist, könnte man argumentieren, dass der Angriff der Hamas – der von vielen als Schlag gegen die westliche Tyrannei gepriesen wurde – in Wirklichkeit die „Projektion von Macht“ durch das westliche Imperium war.

Weitere Beweise sprechen für diese Möglichkeit.

Es ist unwahrscheinlich, dass die Hamas ohne die Unterstützung des israelischen Staates in der Form existieren würde, wie sie es heute tut. Als die von den USA angeführte Koalition einen islamistischen Aufstand gegen die syrische Regierung von Präsident Bashar al-Assad unterstützte, stellte sich die Hamas auf die Seite der sogenannten Rebellen. Im Wesentlichen stellte sich die Hamas damals auf die Seite der US-Koalition und der israelischen Interessen.

Der Hamas-Anschlag vom 7. Oktober diente auch als angeblicher casus belli für Israel. Die Hamas wird in Robinson/Beeleys Artikel nicht erwähnt, aber wie sie betonen, erfüllt Israels militärische Reaktion offensichtlich „die Kriterien eines Völkermords“.

Wenn dieses Durcheinander wirklich ein Versuch ist, „die Vorherrschaft der USA im globalen System aufrechtzuerhalten“, wie Robinson/Beeley meinen, dann war es von Anfang an ein strategisches Desaster, vor allem wegen des überwältigenden Widerstands, auf den es in den Vereinten Nationen („UN“) gestoßen ist.

Es stimmt, dass Israel in der Vergangenheit aufgrund unzähliger Resolutionen der UN-Generalversammlung getadelt wurde, von denen es nie gezwungen war, sich daran zu halten. Diese Verurteilung ist also nicht völlig einzigartig.

Dennoch war die Verurteilung der militärischen Antwort Israels auf die von der Hamas geführte Operation Al-Aqsa-Flut im UN-Sicherheitsrat durch den UN-Generalsekretär ziemlich bemerkenswert.

Antonio Guterres beschuldigte Israel, eine „erstickende Besatzung“ zu betreiben, und klagte es praktisch der Kriegsverbrechen an, da nichts „die kollektive Bestrafung des palästinensischen Volkes“ rechtfertige.

In einer anschließenden UN-Resolution schlossen sich 153 Länder gegen Israels offensichtlichen Völkermord an den Palästinensern zusammen und forderten einen sofortigen humanitären Waffenstillstand.

In der Zwischenzeit berichteten sogar die westlichen Medien wie CNN, MSNBC, ABC, Sky News und andere zunehmend über die Schrecken des Gemetzels in Gaza und erklärten ihren Lesern, dass die USA „auf der Weltbühne zunehmend isoliert“ seien.

Die Menschheit weiß seit langem, dass sterbende Imperien gefährliche Bestien sind, aber wenn das Massengemetzel in Gaza ein Versuch war, „die Dominanz der USA im globalen System aufrechtzuerhalten“, dann hätte er nicht umfassender nach hinten losgehen können.

Wie kann es sein, dass sie wiederholt an ihren eigenen Zielen scheitert? Warum erscheint sie zunehmend wie ein wahnsinniger und blutgetränkter Anachronismus – wo sie doch angeblich die totale Kontrolle darüber hat, wie ihre Handlungen dargestellt werden? Warum ist sie offenbar nicht einmal mehr in der Lage, sich selbst eine durchweg gute Presse in den von ihr kontrollierten Medien zu verschaffen?

Black und Davis vermuten, dass dies kein Zufall ist, und bieten eine andere Analyse der globalen Machtdynamik an.

Die multipolare Achse wird von den BRICS-Staaten angeführt, zu denen China, Russland, Indien und jetzt auch Saudi-Arabien und der Iran gehören. Ihr gemeinsames Ziel ist es, ein angeblich „inklusiveres“ Modell der „Global Governance“ zu schaffen. Es handelt sich im Wesentlichen um dieselbe „Weltordnung“, die bis vor kurzem vom „westlichen Imperium“ dominiert wurde.

In der Multipolarität ist die UNO das Forum, in dem der „Interessenausgleich“ beurteilt werden soll. „Alle Staaten müssen sich an ihre ausgewogenen Urteile halten“.

Nachdem sie aus der UN-Resolution 70/224 zitiert hatten, schrieben Black/Davies: „Wenn dies nach der gleichen Agenda klingt, die Sie von den Sprechern des westlichen Imperiums gehört haben, dann deshalb, weil es genau die gleiche Agenda ist. Der einzige Unterschied besteht darin, dass mehr „Nationalstaaten“ (gemeint sind natürlich ihre ernannten Führer, nicht die Menschen) angeblich ein Mitspracherecht bei der neuen „multipolaren“ Version der globalen öffentlich-privaten Regierungsführung haben werden.“

Das „Covid-19-Ereignis“ ist der einzige „Prozess“ der Machtkonzentration, der in dem Artikel von Robinson/Beeley hervorgehoben wird. Folglich wird der Widerstand gegen die „elitären Machtnetzwerke“, die hinter der berichteten Machtübernahme stehen, als „Covid-Widerstand“ bezeichnet.

Das „Covid-19-Ereignis“ und die Ausbreitung des Biosicherheitsstaates war nicht auf den Westen und China beschränkt. Unserer Ansicht nach war es ein wahrhaft globaler ‚Prozess‘ der Machtübernahme“, schreiben Black/Davis.

Die „multipolaren“ Regierungen Russlands, Irans, Israels, Indiens, Brasiliens, Südafrikas und der Hamas – der Regierung des Gazastreifens – folgten ebenfalls der gleichen „globalistischen technokratischen Agenda“ und sind alle dem gleichen globalen „Biosicherheitsstaat“ verpflichtet. Wenn der „Covid-Widerstand“ geeint sein will, muss er sich auch gegen diese Regierungen stellen.

Bei einem außerordentlichen Treffen der G20 als Reaktion auf Israels Angriff auf die Palästinenser gehörte Wladimir Putin zu den führenden Politikern der Welt, einschließlich UN-Generalsekretär Antonio Guterres, die Israel scharf kritisierten. Putin erklärte:

Sind Sie nicht schockiert über die Ausrottung von Zivilisten in Palästina und im Gazastreifen heute? Ist es nicht schockierend, dass Ärzte Kinder operieren müssen, „Unterleibsoperationen durchführen“ und ein Skalpell am Körper eines Kindes ohne Betäubung verwenden? Hat es Sie nicht schockiert, als der UN-Generalsekretär sagte, der Gazastreifen habe sich in einen riesigen Kinderfriedhof verwandelt?

Starke Worte, und gut gesagt. Das ist nicht ungewöhnlich für Putin. Er ist ein äußerst geschickter Kommunikator. Er fuhr fort:

In der Welt sind dramatische Transformationsprozesse im Gange. Neue starke Zentren des globalen Wirtschaftswachstums entstehen und gewinnen an Kraft. Ein erheblicher Teil der weltweiten Investitionen, des Handels und der Konsumtätigkeit verlagert sich in die Regionen Asiens, Afrikas und Lateinamerikas, in denen die Mehrheit der Weltbevölkerung lebt.

Das ist genau das, was wir hier sehen. Es handelt sich um einen fortlaufenden globalen „Prozess“, der in der Analyse der globalen Machtdynamik in dem Artikel von Robinson/Beeley nicht vorkommt.

Der israelische Staat hat ein digitales ID-basiertes Überwachungsnetz gegen Palästinenser eingesetzt. Es ist so drakonisch, dass 2014 ehemalige Mitglieder der berüchtigten israelischen Einheit 8200 in einem gemeinsamen Brief ihre Bestürzung über die schraubstockartige Kontrolle der Aufenthaltsorte und Aktivitäten von Palästinensern gegenüber der israelischen Regierung zum Ausdruck brachten.

Viele der Gesichtserkennungskameras und die damit verbundenen „Identifizierungs“-Softwaresysteme, die von Israel zur Unterdrückung und gezielten Überwachung von Palästinensern eingesetzt werden, werden von dem „multipolaren“ chinesischen Technologieunternehmen Hikvision geliefert, das sich mehrheitlich in Staatsbesitz befindet.

Amnesty International hat diese Überwachungsoperation als „automatisierte Apartheid“ bezeichnet. Hikvision-Israel erklärt, dass es an den palästinensischen „Abriegelungen“ und repressiven Beschränkungen beteiligt ist und an der gezielten Verfolgung von Palästinensern mitschuldig ist:

Hikvision ist bestrebt, mit seinen Spitzentechnologien für maschinelle Wahrnehmung, künstliche Intelligenz und Big Data verschiedene Branchen zu bedienen und die Zukunft von AIoT [Künstliche Intelligenz der Dinge] anzuführen: Durch umfassende Technologien zur maschinellen Wahrnehmung wollen wir den Menschen helfen, sich besser mit der Welt um sie herum zu verbinden.

Israels staatliche Partnerschaft mit dem chinesischen Staat schränkt die Bewegungsfreiheit der Palästinenser ein, identifiziert sie für die israelische Siedler- und Staatsgewalt und schneidet sie von „der Welt um sie herum“ ab.

Vielleicht sollte diese Partnerschaft nicht überraschen.

Nachdem sie aus der UN-Resolution 70/224 zitiert haben, schreiben Black/Davis: „Nach der gemeinsamen Meinung der Autoren ist die ‚Greater Eurasian Partnership‘ die dominierende geopolitische ‚Partnerschaft‘ innerhalb der ‚multipolaren Achse‘. Die Gürtel- und Straßeninitiative ist offensichtlich ein wichtiger Bestandteil für die nachhaltige Entwicklung des groß-eurasischen Projekts.“

Israel beteiligt sich an der Belt and Road Initiative (BRI) der chinesischen Regierung. So hat das chinesische Unternehmen Shanghai International Port Group („SIPG“) im Rahmen der BRI den riesigen automatisierten Hafen in Haifa gebaut. Zwischen 1992 und 2017 hat sich das gesamte Handelsvolumen zwischen Israel und China um das 200-fache erhöht.

Neben Israels eigenem Atomwaffenarsenal ist Israels Rolle als Kanal für westliche Militär- und Industrietechnologietransfers nach China vielleicht eines der am schlechtesten gehüteten „Geheimnisse“ der Welt. Zwar hat sich das „westliche Imperium“ gelegentlich darüber beschwert, aber die Tatsache, dass Israel bekanntlich China Zugang zu dieser Technologie verschafft, hat das westliche Imperium nie davon abgehalten, sie weiterzugeben.

Für die Palästinenser geht es in der Tat ums Überleben, aber sie „kämpfen um ihre Existenz“ gegen eine multipolare Bedrohung. Diese multipolare Bedrohung ist auch die „entstehende politische und wirtschaftliche Struktur auf globaler Ebene“.

Sie ist die übergreifende Machtachse und ist untrennbar mit den Bedrohungen der Palästinenser verwoben, ohne sich gegenseitig auszuschließen.

Darauf hinzuweisen bedeutet nicht, vom entsetzlichen Leid der Palästinenser „abzulenken“. Im Gegenteil, es ist ein Versuch, die Gesamtheit der Machtachsen zu verdeutlichen, die sie unterdrücken.

Die Annahme, dass nur das westliche Imperium die Palästinenser tyrannisiert, ist nicht nur falsch, sondern birgt auch die Gefahr, den Widerstand gegen einen unzureichend definierten Gegner zu „vereinigen“.

Für die Palästinenser mag eine „Hinwendung zum Osten“ in der Hoffnung auf zumindest eine gewisse Befreiung von der Gewalt des westlichen Imperiums verständlich sein – doch angesichts der Tatsache, dass der „Osten“, sicherlich in Form von China, an ihrer derzeitigen Zerstörung mitschuldig ist, ist es fraglich, wie viel „Befreiung“ sie von einem multipolaren Retter erwarten können.

Das palästinensische Volk gewinnt nichts durch die Unterstützung von Menschen, die sich weigern, sich mit der geopolitischen Realität auseinanderzusetzen. Ein Teil dieser Realität ist, dass die neue „multipolare Weltordnung“ derzeit ihre Kontrollmechanismen an den Palästinensern – und vielen anderen Menschen auf der Welt – in „Partnerschaft“ mit Israel testet.

Sie „projiziert“ auch ihre militärische Macht in Europa.

Die Existenz der „multipolaren Achse“ nicht einmal anzuerkennen oder die Art des öffentlich-privaten globalen Governance-Regimes, das sie zu errichten versucht, zu berücksichtigen, lässt die Analyse der globalen „Machtdynamik“, die in Robinson/Beeleys Artikel angeboten wird, vermissen.

Wir hoffen, dass dieser Meinungsartikel ein Teil des „Beginns“ eines Dialogs ist, der wirklich in gewisser Weise zu einem „vereinten Widerstand“ beitragen wird“, so Black/Davis abschließend.

Den vollständigen Artikel von Catte Black und Iain Davis können Sie auf der Website von Iain Davis HIER oder auf Off Guardian HIER lesen.

Soaring Debt Pushing Wealthy Nations to ‘Fiscal Death’ – Economist

Global borrowing topped a record $300 trillion last year Major economies that fail to address their mounting debt issues will die a “fiscal death,” the head of…

Putin & Trump Seen as ‘Threat’ by Davos Globalists – Wall Street Analyst

“Putin, like Trump, is anathema to Davos globalists, but I think he warmed the hearts of silent patriots in many nations who deeply distrust unregulated,…